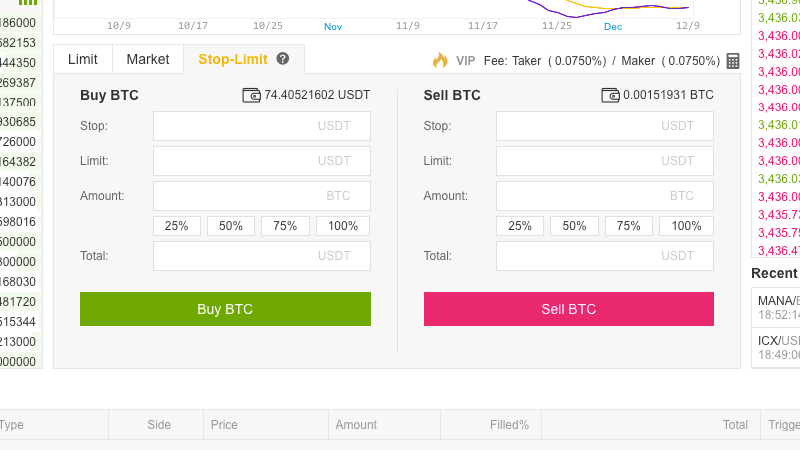

概要 ストップリミット注文はストップロス注文と指値注文を組み合わせたものです。ストップリミット注文とは、トレーダーが取引で得られる利益の下限、または支出や損失の上限を設定できる注文方法です。ストップリミット注文を設定し、トリガー価格に到達すると、ログアウト中やオフラインであっても自動的に指値注文が発注されます。レジスタンスラインやサポートライン、資産のボラティリティなどを考慮して、戦略的にストップリミット注文を設定することができます。 ストップリミット注文では、ストップ価格は取引所が指値注文を出すためのトリガーとなる価格です。指値とは、お客様の注文が成立する価格のことです。指値価格はカスタマイズすることができます。指値価格は通常、買い注文の場合はストップ価格よりも高く、売り注文の場合は低く設定されます。この差は、ストップ価格がトリガーしてから、指値注文が発注されるまでの間の市場価格の変動に対応するためのものです。 はじめに HODLするのではなく、積極的にトレードをはじめたい場合、成行注文以外の注文方法についてもしっかりと理解する必要があります。ストップリミット注文を使用することで、より自分のトレードを管理、カスタマイズできるようになります。この概念は初心者にとって混乱を招く可能性があるため、まずはじめに指値注文、ストップロス注文、ストップリミット注文の主な違いを説明します。 指値注文 vs ストップロス注文 vs ストップリミット注文 指値注文、ストップロス注文、ストップリミット注文は注文種類の中でも最も一般的な3つです。指値注文は、取引してもよい価格の範囲を設定し、ストップロス注文は、成行注文のトリガーとなるストップ価格を設定し、ストップリミット注文は、この2つの要素を組み合わせたものです。ここからはこれらの特徴をもっと詳しく見ていきましょう。 指値注文 指値注文を設定する際には、購入価格の上限や売却価格の下限を選択します。取引所側は、市場価格が指値と一致するか、それ以上の価格であれば、自動的に指値注文を成立させようとします。これらの注文は、目標とするエントリーまたはエグジットの価格があり、市場がその条件を満たすのを待っても構わない場合に有効です。 一般的に、トレーダーは現在の市場価格よりも高い位置に売り指値注文を、現在の市場価格よりも低い位置に買い指値注文を出します。現在の市場価格で指値注文を出すと、(流動性の低い市場でない限り) 数秒で約定する可能性があります。 例えば、Bitcoinの市場価格が32,000BUSDの場合、価格が$31,000以下になった瞬間にBTCを購入できるように買い指値注文を設定することができます。また、$33,000で売り指値注文をすることもできます。これは、価格が$33,000以上になった場合、取引所があなたのBTCを売ることを意味します。 ストップリミット注文 前述の通り、ストップリミット注文はストップロス注文と指値注文を組み合わせたものです。ストップリミット注文は、取引所が指値を発注するためのトリガーとなる価格を追加します。それでは、ストップリミット注文がどのように機能するかを見ていきましょう。 ストップリミット注文の仕組み ストップリミット注文を理解する1番の方法は、パーツに分けることです。ストップ価格は指値注文を発注するためのトリガーとして機能します。市場価格が指値注文に達したら、設定された価格 (指値) で指値注文を自動で発注します。 ストップと指値の価格を同じにすることもできますが、これは必須ではありません。むしろ、売り注文の場合は、ストップ価格を指値よりも少し高めに設定した方が安全です。買い注文の場合は、ストップ価格より少し低い指値価格を設定します。これにより、ストップリミット注文が実行された後に、発注された指値注文が約定する可能性が高まります。 ストップリミット注文 (買い/売り) の例 ストップリミット注文 (買い) BNBが現在$300 (BUSD)で、強気のトレンドに入り始めたときに購入したいと考えているとします。しかし、BNBがすぐに上昇に転じた場合、あまり高い金額では購入したくないので、お支払う金額を制限する必要があります。 テクニカル分析では、$310を上抜けば上昇トレンドがはじまるかもしれないと言われているとします。ブレイクアウトが起こったときのために、買いのストップリミット注文を使用してポジションを建てることにしました。ストップ価格を$310、指値を$315に設定しました。BNBが$310に達した時点で、$315でBNBを買うという指値注文を出します。$315以下の価格で注文が成立する場合があります。なお、$315が指値なので、市場価格がこの価格よりも急激に上昇した場合、あなたの注文は完全には約定されない可能性があります。 ストップリミット (売り) BNBを285BUSDで買い、今は$300になっていると想像してみてください。損失を防ぐために、価格がエントリーした価格まで下がったらBNBを売るというストップリミット注文を使用することにしました。ストップ価格を$289、指値を$285 (BNBを購入したときの価格) に設定して、売りのストップリミット注文を出します。価格が$289に達した場合、$285でBNBを売る指値注文が出されます。$285以上の価格で注文が成立する場合があります。 バイナンスでストップリミット注文を行う方法 あなたは、価格がまもなく上昇し始めると信じて、$31,820.50 (BUSD)で5 BTCを購入したとしましょう。 このような状況では、想定が間違っていて価格が下がり始めた場合の損失を軽減するために、売りのストップリミット注文を設定しておくとよいでしょう。そのためには、バイナンスアカウントに行き、BTC/BUSDマーケットを開いてください。次に、[Stop-limit] タブをクリックして、ストップ価格と指値価格を、売却するBTCの数量とともに設定します。 $31,820が信頼できるサポートレベルであると考えた場合、この価格のすぐ下に (サポートラインが守られない場合に備えて) ストップリミット注文を設定するのも良いでしょう。この例では、ストップ価格を$31,790、指値価格を$31,700として、5 BTCのストップリミット注文を行います。それでは、ここからは1つ1つ順を追って説明していきます。 [Sell BTC] をクリックすると、確認画面が表示されます。内容に間違いがないか確認し、[Place Order] を押して確定します。ストップリミット注文の発注が完了した場合、メッセージが表示されます。下にスクロールして、オープンオーダーを表示および管理することもできます。 なお、ストップリミット注文は、ストップ価格に到達した場合にのみ発注されます。指値注文は、市場価格があなたの指値に達した場合にのみ約定します。指値注文が (ストップ価格によって)トリガーされても市場価格が設定した価格に達しない場合は、指値注文はオープンのままです。 時には、価格の下落が早すぎて、ストップリミット注文が約定せずに価格が変動してしまうような状況もあるかもしれません。このような場合には、成行注文を利用して、素早く取引を終了する必要があります。 ストップリミット注文のメリット ストップリミット注文は、トレードをカスタマイズして計画的に行うことができます。24時間365日取引が可能な仮想通貨市場では、常に価格をチェックしているわけにはいきません。また、ストップリミット注文では、取るべき利益の適切な額を設定できるというメリットもあります。指値がなかったら、市場価格に関係なく、注文は約定されます。ただ、トレーダーの中には、コストがどれだけかかろうと保有し続けたいという人もいます。 ストップリミット注文を使用するデメリット ストップリミット注文は、指値注文と同様に、実行される保証がないというデメリットがあります。指値注文は、 指定した価格以上になったときに初めて約定を開始します。しかし、その価格で約定しないかもしれません。指値とストップ価格の間にギャップを作ることができても、ギャップが十分でない場合もあります。変動性の高い資産は、注文時に設定したスプレッドをオーバーシュートする可能性があります。 また、発注した注文を満たすだけのテイカーが存在しない場合、流動性が問題となることがあります。発注した注文が一部しか約定しないことが心配な場合は、フィル・オア・キルの活用を検討しましょう。このオプションは、注文が完全に満たされる場合にのみ、注文を実行するように指定します。ただし、注文に条件を追加すればするほど、実行される可能性は低くなるので注意が必要です。 ストップリミット注文の戦略 ここまで、ストップリミット注文について学んできましたが、どのような使用方法が好ましいでしょうか? ここでは、ストップリミット注文の効果を高め、そのデメリットを回避するための基本的な取引方法をご紹介します。 1. ストップリミット注文を出す資産のボラティリティを調べましょう。ストップ注文と指値注文の間に小さなスプレッドを設定して、指値注文が満たされる可能性を高めることは、すでにお勧めしました。ただし、取引する資産が変動しやすい場合は、スプレッドを少し大きめに設定する必要があります。 2. 取引している資産の流動性について考えてみましょう。ストップリミット注文は、ビッドアスクスプレッドが大きい資産や流動性の低い資産を取引する際に特に有効です (これは、スリッページによる不本意な価格を避けるためです)。 3. テクニカル分析で価格水準を判断しましょう。ストップ価格を資産のサポートやレジスタンスレベルに設定するのは良いアイデアです。この水準を判断する一つの方法として、テクニカル分析があります。例えば、重要なレジスタンスラインのすぐ上にストップリミット注文を設定した買いのストップリミット注文を使用することで、ブレイクアウトを利用することができます。あるいは、サポートレベルのすぐ下に売りのストップリミット注文を出せるようにすることで、市場がさらに下落する前に確実に脱出ができます。 サポートラインとレジスタンスラインがよくわからないという方は、サポートとレジスタンスの基本解説をご覧ください。 まとめ ストップリミット注文は、単純な成行注文よりも取引能力を高めることができる強力なツールです。また、注文が完了するまでの間、積極的に取引をする必要がないというメリットもあります。複数のストップリミット注文を組み合わせることで、価格が下がっても上がっても、保有資産の管理がしやすくなります。 免責事項 : 本サイトは当ページのいかなるコンテンツや製品も推奨していない。本サイトは世界中他言語グローバルブロックチェーンサイトから引用したすべての重要情報を提供することを目的にしています。読者は上述の内容に関係したあらゆる行動をとる前に独自の調査を行い、自身の決断については全責任を負わねばならない。また、当記事は投資や金融商品購入のアドバイスではない。内容を参考としてご自由にご利用ください。